Author Cpgiiaragon

Ataques informáticos: ¿Qué es el phishing y como protegernos?

Dentro de los ataques que, como usuarios digitales, podemos sufrir es más común es el phising, pero, ¿Sabemos realmente lo que es el phising?

¿Que es el phising?

Se denomina Phishing al conjunto de técnicas que tienen como objetivo engañar a una víctima haciéndose pasar por una persona, empresa o servicio de confianza suplantando su identidad digital, para hacer que realice acciones que no debería realizar (como por ejemplo: revelar información confidencial).

¿Qué tipos de phishing nos podemos encontrar?

Existen varios tipos de phishing en función de la forma, el o los destinatarios, o el objetivo del ataque:

- Phishing tradicional (Deceptive phishing): es el más común. El ciberdelincuente suplanta una identidad con el objetivo de conseguir información confidencial. Para ello, el correo electrónico que se recibe, suele incluir un enlace que redirige a una página web fraudulenta que sustituye a la original y que esta diseñada para robar la información de los usuarios.

- Malware-based phishing: el correo electrónico enviado por el ciberdelincuente incluye un archivo adjunto o un enlace a un sitio web que contiene malware. Al descargar y ejecutar el archivo o abrir el enlace, el malware tratara de capturar información del usuario. El ataque típico es la suplantación de una empresa que envía adjunto el recibo de una factura en formato PDF con distintas excusas que nos incitan tanto a abrir el fichero o ir al enlace.

- Spear phishing: En este tipo de ataque, el ciber delincuente se dirije a un perfil concreto de victimas por lo que suele haber un estudio previo de sus posibles víctimas de forma que antes de realizar el ataque ya tiene información de ellas y que le permita superar la desconfianza previa a de los usuarios a este tipo de mensajes y así contar con una mayor tasa de exito que si fuera un phishing tradicional.

- Pharming: Mucho más técnico que los anteriores, es un tipo de ataque en el que el atacate redirige la navegación de una web a un sitio falso utilizando un malware que puede estar instalado en la web original o en el propio ordenador de la victima.Así, si el usuario navegará por una web falsa, con todo lo que eso puede conllevar.

¿Como tratan de engañarnos?

Independientemente del tipo de ataque todos ellos suelen tener un comportamiento similar.

Generalmente recibiremos un email en el que nos indicaran:

- Que tenemos una factura impagada y que debemos dar algún dato para pagarla

- Que hemos ganado un premio en un sorteo al que nunca nos habiamos apuntado

- Que debemos cambiar la clave de nuestra cuenta de banca digital o sistema de pago electrónico

- Que son un servicio de mensajería y necesitan contactar con nosotros para recibir un paquete urgente.

- Etc, etc…

En ese email, habrá un texto o una imagen sobre la que nos incitaran a pulsar para ir a una web con el mismo aspecto a quien esta suplantando y en la que tenemos que introducir algún dato sensible (como puede ser nuestro usuario y pasword) o se nos instalará algún software malicioso, o simplemente habremos pulsado en un enlace de publicidad por el que ganará dinero el que ha realizado el ataque.

¿Cómo me protejo del phishing?

Estos tipo de ataques suelen tener consecuencias muy negativas si llegan a ejecutarse, pudiendo ocasionar, como ya hemos explicado, una revelación de datos personales y/o confidenciales, problemas económicos en caso de robo de información bancaria, problemas de reputación digital si suplantantan nuestra identidad digital, etc…

Para estar protegido ante ellos desde el Colegio Profesional de Ingenieros Técnicos en Informática de Aragón, te recomendamos:

- Reforzar la seguridad de tus equipos, manten actualizado el sistema operativo, el navegador y las aplicaciones que uses todos tus dispositivos electronicos.

- No introducir nunca tus datos personales en una página web a la que has accedido a través de un correo. Hasta hace unos años, la solución era bien sencilla: “Fijese en la dirección web en donde está antes de hacer nada de lo que pueda arrepentirse”. Pero desde que se permiten caracteres en otros lenguajes como el cirílico, o el griego no puedes fiarte de la dirección que ves al pulsar un enlace, lo mejor, visita la web tecleando la dirección en el navegador (si es una web que conoces), o no visites la web del email.

- Revisa la seguridad de tus servicios digitales periódicamente, sabemos que es tedioso, pero si modificas el password periodicamente dificultas el que alguien pueda acceder a tu cuentas.

- Recordar que niguna entidad bancaria te solicitará tu información bancaria por email o SMS.

- Verificar que el remitente del email es correcto. Los ciberdelincuentes suelen utilizar técnicas para simular que se trata del remitente oficial.

- No descargar un archivo adjunto, más sin pasarlo por un antivirus, aunque este provienga de una fuente segura porque el remitente puede haber sido suplantado o puede estar infectado por un malware. Y si lo has descargado, no lo abras directamente, trata de abrirlo con el programa que supuestamente deberia abrirlo (se puede modificar el icono del archivo para simular un ejecutable).

- Si se puede, utilizar un sistema virtualizado para realizar operaciones sensibles (como el acceso a las cuentas bancarias) de forma que el sistema operativo principal no tenga acceso a esas operaciones en caso de verse afectado por un malware.

¿Que hago si he sido víctima de un phising?

Si el ciberdelincuente ha conseguido tus datos y ya ha realizado una operación que te perjudique de alguna manera, te recomendamos realizar las siguientes medidas:

- Denunciar el hecho ante la policia. Si el ataque ha resultado en un perjuicio ecónomico o moral, lo más recomendable es denunciar el hecho para que se realice una investigación de la policia que permita encontrar al ciberdelicuente.

- Alertar a los servicios afectados del hecho. Tanto si el servicio es un servicio de banca online como si otra clase de servicio, le recomendamos que ponga en aviso a la empresa propietaria del servicio porque este tipo de ataques suelen ser masivos y puede haber más víctimas.

- Contratar a un forense informático colegiado para la obtención de pruebas. Un forense informático obtendrá toda prueba que pueda serle útil a la hora de interponer acciones legales contra el ciberdelincuente o para anular las acciones que se hayan realizado.

- Realizar una busqueda de malware en sus dispositivos. Por si el ciberatacante haya podido utilizar dicho malware para cumplir sus objetivos.

- Cambiar TODAS sus passwords en TODOS los servicios digitales que utilice para prevenir que el ciberdelincuente haya podido acceder a dicha información.

Al margen de las recomendaciones, si necesita ayuda, pongase en contacto con nosotros y procuraremos ayudarle o procurarle un profesional que pueda ayudarle.

Aniversario del nacimiento de Alan Turing

Aprovechando que esta semana se conmemora el nacimiento de Alan Turing (23 de junio de 1912), desde el Colegio de Ingenieros Técnicos en Informática queremos hacer un breve repaso de quién fue y que representó para nuestra profesión.

A lo largo de la historia ha habido muchas personas que han contribuido a la ciencia de la computación, pero pocas han contribuido tanto a la informática moderna como Alan Turing.

Considerado uno de los padres de la ciencia de la computación, formalizó el concepto de algoritmo y su aplicación en un sistema computerizado: la máquina de Turing.

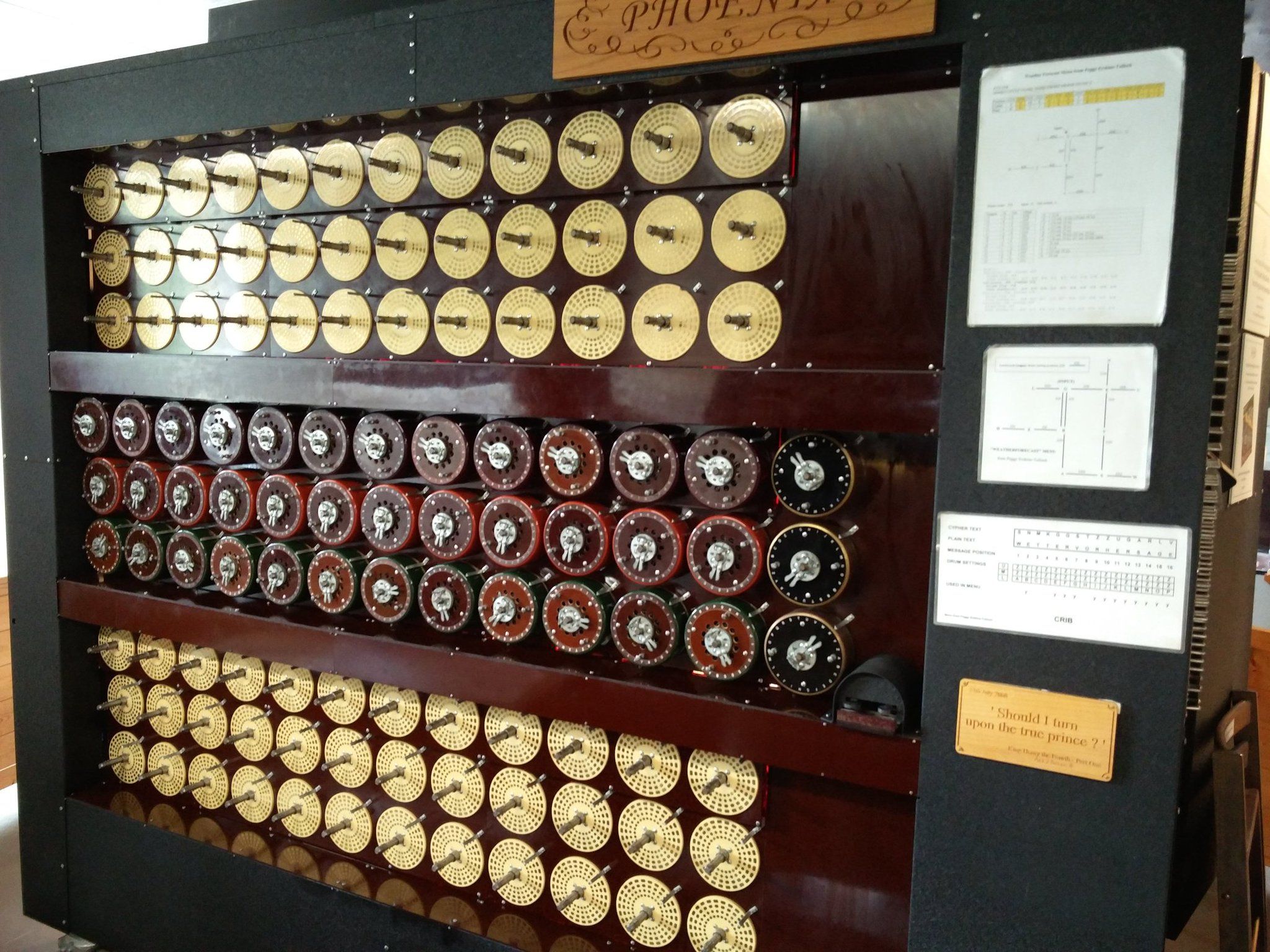

Durante la segunda guerra mundial, trabajó en descifrar la máquina de cifrado nazi «Enigma». Y se estima que su trabajo acortó la guerra unos cuatro años, salvando centenares o quizás miles de vidas.

En el campo de la Inteligencia Artificial, se le conoce por la creación de la prueba de Turing, por el cual, puede juzgarse la inteligencia de una máquina dependiendo de si sus respuestas en la prueba son indistinguibles de las de un ser humano.

La carrera de Turing terminó súbitamente tras ser acusado y procesado por ser homosexual, algo que en la actualidad sería completamente impensable.

Tras dicha condena, Alan Turing se suicidó mordiendo una manzana envenenada, cosa que permanece en nuestra simbología popular a través del símbolo de la empresa apple.

El 24 de diciembre de 2013, la reina Isabel II del Reino Unido exoneró oficialmente al matemático, quedando anulados todos los cargos que jamás deberían haber existido.

Junta de Gobierno

Ayer Lunes 22 de junio, bajo la presidencia del Decano Eduardo Peris, tuvo lugar una Junta de Gobierno del Colegio Profesional de Ingenieros Técnicos en Informática de Aragón, a través de medios telemáticos, y en la que se trataron temas de interés para los colegiados y el colectivo

El gobierno de Aragón concede el sello RSA al Colegio Profesional de Ingenieros Técnicos en Informática de Aragón

El gobierno de Aragón, desde el Departamento de Industria, Competitividad y Desarrollo Empresarial, a través del IAF, ha concedido el sello RSA de reponsabilidad social al Colegio Profesional de Ingenieros Técnicos en Informática de Aragón.

El sello RSA nace bajo el auspicio del Plan de Responsabilidad Social que el gobierno de Aragón crea partiendo de la base de varios conceptos que se desean generalizar dentro de la sociedad: SENSIBILIZACIÓN, COMPROMISO, FORMACIÓN Y TRANSPARENCIA.

Y es que para ser una entidad socialmente responsable, es necesario aplicar la transparencia en la gestión, e integrar prácticas con un compromiso ético, social y medioambiental.

Para ello, dicho plan pretende extenderse a la mayor parte del tejido social de Aragón mediante la incorporación del mayor número posible de Autonomos/as, Pymes, Grandes Empresas y Entidades no lucrativas quienes junto con el Gobierno de Aragón difundirán los principios de la Responsablidad Social de manera que se generalicen entre el tejido empresarial de Aragón.

El Colegio Profesional de Ingenieros Técnicos en Informática de Aragón mantiene firme su compromiso con los aragoneses desde el momento de su creación en noviembre de 2018 y por ello la apuesta por potenciar la línea de Responsabilidad Social Corporativa.

Eduardo Peris, miembro del Comité Técnico del VI Congreso de Ciudades Inteligentes que tendrá lugar en Madrid en Septiembre de 2020

Eduardo Peris, Decano del Colegio Profesional de Ingenieros Técnicos en Informática de Aragón y Presidente del Consejo General de Colegios Oficiales de Ingeniería Técnica en Informática, ha sido designado miembro del Comité Técnico del VI Congreso de Ciudades Inteligentes. Dicho Comité está formado por destacadas personalidades en dicho ámbito, y cuenta con el apoyo institucional de la Secretaría de Estado de Digitalización e Inteligencia Artificial y RED.es.

El lema principal de esta edición es «Descarbonizar, Digitalizar y Distribuir: Retos de futuro de las ciudades hacia el 2050». Con este enfoque, el VI Congreso Ciudades Inteligentes aborda aspectos clave relacionados con las Ciudades y Territorios Inteligentes, haciendo hincapié en cómo la utilización de la tecnología y la innovación nos permitirán alcanzar los objetivos de Desarrollo Sostenible y los compromisos europeos de una sociedad libre de CO2 en el 2050.

El objetivo es potenciar el intercambio de conocimiento y experiencias en los entornos urbanos de una manera transversal, multidisciplinar y multisectorial, poniendo en valor principalmente las iniciativas que se están desarrollando actualmente en nuestro país.

El evento, que ya está consolidado como un foro de referencia profesional sobre la temática en España, se encuentra incluido dentro de las acciones relevantes reflejadas dentro del Plan Nacional de Territorios Inteligentes PNCI

En el VI Congreso Ciudades Inteligentes se contemplarán una amplia variedad de áreas y temáticas:

- Gobierno, Participación Ciudadana e Innovación Social

- Diseño Urbano y Accesibilidad

- Transporte y Movilidad

- Eficiencia Energética, Redes Eléctricas Inteligentes y Energías Renovables

- Medioambiente Urbano, Economía Circular y Calidad de Vida

- Transformación Digital y Servicios Públicos 4.0

- Seguridad y Servicios a las Personas

- Destinos Turísticos Inteligentes

- Territorios Rurales Inteligentes e Islas Inteligentes

- PROYECTOS DE CIUDAD Y TERRITORIO INTELIGENTE

Trolls de internet y ciberacoso

Con motivo de la noticia publicada por el Heraldo de Aragón: «Una científica aragonesa increpada en Twitter se ve obligada a cerrar su cuenta» en la que se relata el ciberacoso que ha sufrido una investigadora aragonesa afincada en Reino Unido al mostrar una opinión que discrepaba con el de un conocido tertuliano/periodista que dio paso a un rio de ira y de odio injustificado hacia ella por parte de mucha gente

Sin entrar a valorar quien tiene razón y quien no en la discusión que dio paso al acoso de la investigadora Nerea Irigoyen, lo primero que debemos como Colegio Profesional de Ingenieros Técnicos en Informática de Aragón es condenar este y cualquier caso de acoso en redes sociales. Ese comportamiento no es justificable.

¿Qué es un troll de internet?

No hay una definición que se ajuste perfectamente a troll de internet, ya que hay distintas clases de comportamientos que se pueden calificar de esta forma, por eso nos vamos a centrar en el que como colegio consideramos el comportamiento mas nocivo y peligroso, que es el acosador de redes sociales.

Un ciberacosador es un individuo que hace un uso de las redes sociales buscando la humillación de la persona o entidad con la que discrepa o, con mensajes llenos de ira(llegando al punto de las amenazas).

Todo ello bajo la falsa creencia que en internet todos somos anónimos y que “Total, solo es un comentario en (ponga la red social que guste)”.

Dejando a un lado la necesaria libertad de expresión que como colegio defendemos, todo el mundo es capaz, o debería ser capaz, de diferenciar “discrepar” con “humillar” y diferenciar estar enfadado o disgustado con alguien con dejarse llevar por la ira. No es lo mismo y hay ciertos comportamientos que no se debieran tolerar ya no como la entidad que somos, sino como individuos y usuarios de internet.

¿Soy un troll de internet sin saberlo?

Si te haces esta pregunta a menudo quizás deberías preocuparte sobretodo si el origen de tus preocupaciones es que percibes tu comportamiento en las redes sociales no es correcto.

Pero no todo son malas noticias, si te estas haciendo esa pregunta es porque te estas dando cuenta del problema y por lo tanto has dado un primer paso para dejar ser un acosador o un troll de internet.

¿Cúal es el comportamiento de un troll de internet?

El comportamiento más nocivo que puede mostrar un troll de internet es el ciberacoso que se considera como todo uso de las redes sociales o sistema de divulgación digital para molestar o acosar a una persona o grupo de personas, mediante ataques personales, divulgación de información confidencial (como puede ser la difusión de imágenes y videos íntimos sin consentimiento).

Este tipo de comportamiento al contrario de lo que suele ocurrir en el maltrato en el que hay un contacto físico entre víctima y maltratador, no suele pasar por una fase de “perdón” hacia la víctima sino que se suele retroalimentar y suele buscar cómplices para aumentar el nivel de acoso que se desea realizar hacia la víctima, convirtiendo a esos usuarios no solo en cómplices, también en otros acosadores o trolls.

¿Qué consecuencias tiene el acoso en internet?

La peor sin duda es el suicidio de la víctima debido a la presión que recibe de su maltratador o maltratadores, que afortunadamente es poco frecuente. Pero la depresión que si que es más frecuente en las victimas de acoso no es un algo que debamos tomar a broma.

¿Qué hacer si estoy siendo víctima?

Desde el Colegio Profesional de Ingenieros Técnicos en Informática de Aragón, sabemos que muchas personas no saben cómo reaccionar ante este tipo de situaciones y, que en muchas ocasiones, optan por dejar pasar el tiempo para ver si la situación desaparece por si sola, y aunque en algunas ocasiones ocurre así, en la mayoría, la situación se agrava.

1. Mantener la calma.

Sabemos que mantener la calma cuando se es victima de ciberacoso puede no ser una tarea fácil, pero perder los papeles y actuar impulsivamente bajo el influjo de emociones como el pánico o la ira puede hacer que nuestras acciones empeoren la situación en vez de solucionarla.

Comenta lo que te ocurre con alguien de confianza, porque a veces el simple hecho de desahogarse nos puede tranquilizar lo suficiente como para actuar con calma.

Y si nos encontramos en una situación límite o vemos que no podemos ayudar emocionalmente a la víctima podemos acudir al teléfono de la esperanza (976 23 28 28) o al colegio profesional de psicología de aragón (976 201 982).

2. Recabar información

Hay recabar y conservar toda la información que tengamos como prueba (conversaciones en chats, registros telefónicos, historiales de internet, anuncios en webs, posts, etc).

En caso de no saber como hacerlo, siempre puede ser asesorada por un forense informático colegiado, quien le indicará los pasos a seguir y, si fuera necesario, realizar la obtención de pruebas.

3. Denunciar los hechos.

Si se trata de ciberacoso en el ámbito escolar, comunicarlo al centro educativo. Actualmente todos disponen de protocolos establecidos al efecto para actuar en su área de competencia. Y si lo consideramos lo suficientemente grave, denunciarlo a la policía.

Paralelamente podemos bloquear al usuario (o usuarios) denunciados y reportar su actividad a los distintos servicios de internet que esté utilizando para acosarnos (redes sociales, portales web, etc) porque seguramente incumplirá sus términos legales y le bloquearan la cuenta.

Y si el ciberacoso salta del ámbito digital al mundo real y notamos o creemos detectar al acosador espiándonos o vigilándonos físicamente, llamé de inmediato a la policía comunicando nuestras sospechas y aportando los datos necesarios para que se actúe en consecuencia.

4. Solicitar la retirada del contenido.

Si el contenido por el que nos acosan son imágenes o videos, se puede solicitar a la agencia de protección de datos(AEPD) que inste a eliminar ese contenido de la red. Para ello deberemos visitar la web de la agencia Española de protección de datos.

Para ello es necesario dar todos los datos que se conozcan y explicar en qué circunstancias se produjo la grabación, detallando si la víctima pertenece a algún colectivo vulnerable (menores, personas con discapacidad, riesgo de exclusión social, etc.).

Ademas, para facilitar la labor de los inspectores, deben aportarse todas las pruebas que hayamos recabado antes y si podemos también a los presuntos responsables.

Para hacerlo todo digitalmente necesitaremos un certificado digital (como el que tenemos en el DNIe) o imprimir el formulario y depositarlo en un registro.

Si los técnicos de la AEPD aprecian que ese contenido debe ser eliminado para proteger a la victima, su retirada puede llegar en cuestión de horas.

Luto Oficial víctimas COVID19

Desde el Colegio Profesional de Ingenieros Técnicos en Informática de Aragón nos sumamos al Luto Nacional decretado en recuerdo de todas las personas fallecidas a causa de la pandemia provocada por el COVID 19.

Nos unimos al dolor de toda la sociedad en recuerdo de todas las víctimas y queremos transmitir nuestro cariño a todos sus familiares.